|

|

|

|

|

|

|

|

|

|

Как пользоваться электронной подписью с флешки. Эцп как работаетРабота с электронной подписью (ЭЦП) — СКБ КонтурИспользование усиленной электронной подписи (УЭП) сопряжено с различными технологическими нюансами. Поскольку в основе УЭП лежат криптографические механизмы, то для того, чтобы все они работали, необходимы соответствующие инструменты: ПО, правильная реализация в информационной системе и др. Все технологические вопросы, касающиеся использования ЭП, можно разделить на несколько базовых блоков:

Рассмотрим подробнее каждый блок задач. Как начать работать с электронной подписьюДля начала нужно разобраться, какие инструменты потребуются владельцу УЭП (будем рассматривать УЭП, основанную на российских криптоалгоритмах по ГОСТу, как наиболее актуальную с точки зрения массового использования). Инструмент №1 — криптопровайдерЭто специальное ПО, реализующее все криптографические алгоритмы. Оно дает инструментарий для их использования: чтобы создавать ЭП, проверять ее, зашифровывать и расшифровывать информацию. Одни из самых известных криптопровайдеров — КриптоПро CSP и ViPNet CSP. Инструмент №2 — сертификат ЭП и закрытый ключ к немуЭти элементы можно получить в удостоверяющем центре (УЦ). Они хранятся на защищенном носителе, который внешне выглядит как флеш-накопитель, но на самом деле является специализированным электронным устройством, обеспечивающим безопасное хранение закрытого ключа пользователя и сертификата ЭП. Этот носитель называется токеном. При осуществлении криптографических операций криптопровайдер обращается к защищенному носителю для получения доступа к закрытому ключу ЭП. Токены на российском рынке выпускают различные производители. Флагманами считаются Рутокен (компания «Актив»), eToken и Jakarta (компания «Аладдин Р.Д.»). Инструмент №3 — настроенное рабочее местоОсновной вопрос касается установки корневых сертификатов УЦ, выдавшего сертификат ЭП. При работе с квалифицированными сертификатами ЭП настройка корневых сертификатов часто связана с дополнительной задачей — установкой кросс-сертификатов Министерства связи и массовых коммуникаций РФ. Такие сертификаты позволяют удостовериться в том, что УЦ действительно аккредитован, так как в требованиях к квалифицированной ЭП указано, что она обязательно должна быть выдана аккредитованным УЦ. Следующий блок задач касается правильной настройки браузера. При работе с площадками и системами с веб-доступом необходимо настроить браузер таким образом, чтобы он позволял осуществлять все необходимые операции. Если мы попробуем начать работу с браузером, настроенным по умолчанию, то работа с ЭП будет недоступна из-за политик безопасности операционной системы. Также часто требуется установка дополнительных надстроек или плагинов для браузера. Обычно это делает сама информационная система, с которой работает пользователь. Наличие трех основных инструментов — криптопровайдера, закрытого ключа и сертификата ЭП и правильно настроенного рабочего места — обеспечивают корректную работу в 99% случаев. Компания «СКБ Контур» создала специальный сервис «Веб-диск» для автоматической настройки рабочего места клиента. Чтобы осуществить настройку, достаточно зайти по адресу sertum.ru, выбрать нужный тип ИС, с которой планируется работать, и дождаться окончания работы «Веб-диска». Как работать с ЭП в электронных документахПорядок подписания будет отличаться в зависимости от типа электронного документа, с которым мы работаем. В целом можно выделить два вида документов: 1. Электронные документы специализированного формата, которые позволяют встроить ЭП внутрь самого документа (документы Microsoft Word, PDF). Чтобы встроить ЭП внутрь файла, иногда нужны дополнительные настройки, но часто достаточно обычной версии программы. В случае с Microsoft Word многое зависит от версии продукта: в версии до 2007 года включительно ЭП в документе можно создавать без дополнительных надстроек, для более поздних версий понадобится специальный плагин — КриптоПро Office Signature. Руководство по настройке ЭП для Microsoft Word/Excel можно найти на сайте УЦ «СКБ Контура». Для подписания PDF-файлов можно использовать программу Adobe Acrobat. При помощи данного функционала можно встраивать ЭП внутрь документа. Проверка созданной таким образом ЭП осуществляется также при помощи программ Adobe Reader и Adobe Acrobat. 2. Неформализованные электронные документы, не обладающие дополнительным инструментарием для встраивания ЭП. Для электронного документа можно создать ЭП без встраивания в сам документ. Такая подпись будет называться отсоединенной и представлять собой отдельный электронный документ. Таким способом можно подписывать любые электронные документы, в том числе и в форматах Word и PDF. Набор инструментов для реализации таких возможностей в целом не ограничивается каким-то одним решением. Существуют отдельные программы, которые устанавливаются на рабочее место и позволяют создавать и проверять ЭП, например, КриптоАРМ. Есть веб-решения, с помощью которых можно прямо в браузере создать ЭП, загрузив документ в форму на сайте, присоединив свой токен с закрытым ключом. На выходе вы получите отсоединенную ЭП. Такие возможности предоставляет сервис Контур.Крипто. Проверка электронной подписиЧтобы проверить ЭП в документах Microsoft Word и PDF, можно воспользоваться штатной программой, открыть в ней документ и посмотреть, корректна ЭП или нет. Второй, более универсальный способ — воспользоваться отдельным инструментарием для работы с ЭП — КриптоАРМ или Контур.Крипто. Нужно загрузить в программу электронный документ с ЭП, сертификат, при помощи которого создавалась ЭП, и осуществить проверку. Данные утилиты в соответствии с алгоритмом проверки ЭП осуществят все необходимые действия. Во-первых инструментарий позволяет убедиться в том, что сертификат, при помощи которого создавалась ЭП, действующий. Во-вторых, можно убедиться в том, что сертификат выпущен УЦ, которому мы доверяем. В-третьих, получить подтверждение, что ЭП действительно соответствует тому электронному документу, который загрузили. Как работать с электронной подписью внутри различных информационных системИнформационные системы могут представлять собой веб-сервис или настольное приложение. Поскольку каждое настольное решение имеет свои особенности реализации и правила настройки для работы с ЭП, разбирать общие сценарии не имеет смысла. Остановимся на более унифицированных веб-решениях. Чтобы получить возможность работать с ЭП в некой электронной облачной системе, нужно правильно настроить браузер. В данном случае потребуется установка плагинов, дополнительных настроек, которые помогают работать с ЭП. Например, на электронной торговой площадке «Сбербанк-АСТ» используется штатный плагин от Microsoft — CAPICOM. На портале госуслуг устанавливается свой плагин, работающий во всех браузерах и осуществляющий работу с ЭП. Работа с ЭП на определенном веб-портале осуществляется при помощи интерфейса этого портала. Интерфейсы могут быть разные, но базовые сценарии сходны — это загрузка или создание документа и последующее его подписание ЭП. Веб-портал использует плагин, который совершает необходимые операции по созданию или проверке ЭП, и результат работы попадает на серверы информационной системы. Чтобы начать работать на электронной торговой площадке, пользователю необходимо пройти аккредитацию и приложить копии требуемых документов, подписанных ЭП. В дальнейшем, участвуя в электронных торгах, все действия подтверждаются при помощи ЭП, и эта информация в юридически значимом виде сохраняется на серверах электронной торговой площадки. Часто в процессе работы c веб-ориентированными информационными системами у пользователей возникают вопросы: «Почему мой сертификат не принимается системой? Как проверить подлинность сертификата?» Ответы на первый вопрос могут быть разными, но основных, как правило, три:

Почему иногда сертификат не проходит проверку подлинности на портале госуслуг?При проверке сертификата на портале госуслуг проверяется его действительность и квалифицированность. Портал госуслуг в соответствии с Федеральным законом №63- ФЗ «Об электронной подписи» и с приказом ФСБ, который определяет структуру квалифицированного сертификата, проверяет все поля сертификата, их наполнение и соответствие данным правилам. Если обнаружено какое-то нарушение, например, в сертификате нет СНИЛС, то портал гос. услуг укажет на то, что данный сертификат не является квалифицированным. После проверки структуры портал проверяет, выдан ли сертификат аккредитованным УЦ. Для этого используется механизм кросс-сертификатов. Каждый аккредитованный УЦ имеет свой кросс-сертификат, позволяющий доверять аккредитованному УЦ, и портал гос. услуг это проверяет. Также проверяется срок действия сертификата и его неотозванность. Резюмируя, можно отметить, что работа с УЭП имеет некоторый технологический порог вхождения. Для преодоления этого порога можно пользоваться готовыми программными решениями по автоматической настройке рабочего места и началу работы с УЭП, что существенно облегчает процесс. С течением времени набор инструментов для работы с УЭП становится все более широким и более простым в использовании, что ускоряет процесс внедрения электронного документооборота во всех сферах. Михаил Добровольский, эксперт в области применения сертификатов электронных подписей компании «СКБ Контур» kontur.ru с чем ее есть и как не подавиться. Часть 2 / ХабрЧасть 1Продолжая раскрывать тайное знание о цифровой подписи простым языком, разберем, что же нам надо для удобной и эффективной работы с ними, а также главное различие между лагерями S/MIME + X.509 и PGP. Перед тем, как рассматривать особенности этих двух больших лагерей, стоит рассмотреть, какая информация нужна получателю для проверки подписи (а наш зашифрованный хэш уже вполне можно называть подписью), и в каком виде ее можно ему передать. Каждую из частей информации можно передать вместе с открытым ключом, или вместе с нашей подписью, а можно и с тем и с тем, для большего удобства. Конечно, можно не разделять информацию на передаваемую с открытым ключом и передаваемую с подписью. Но тогда каждый раз отправляя подписанную информацию мы отправляем одно и то же. Как если бы к каждому отправляемому нами бумажному письму (даже короткому, в две строки), мы бы прикладывали дополнение вида «Здравствуйте! Это я, В. Пупкин, которого вы встречали на Красной площади Москвы, где мы и познакомились, потом пошли в ресторан, потом <...>». Согласитесь, слегка неудобно. Но вернемся к нашей информации, необходимой для проверки подписи. Начнем с простого: информация, которая позволит нам узнать, кто же сделал эту подпись. Как мы уже договорились, ассиметричное шифрование позволяет однозначно связать наш открытый ключ и полученную подпись. Беда в том, что сам по себе открытый ключ – набор байт. При этом он, конечно, связан с закрытым, которым мы (то есть отправитель) владеем, но связь эта для получателя неочевидна. У него есть набор байт от В. Пупкина, от И. Петрова, от С. Сидорова… И от десятка других людей. И как ему их идентифицировать? Держать отдельный реестр для того, кому какой набор байт принадлежит? Это что же, получается уже второй реестр (помимо того, где должно быть записано, с помощью какой хэш-функции какой хэш сделан)! И опять, неудобно! Значит, надо связать каждый открытый ключ с информацией о том, кому этот ключ принадлежит, и присылать это все одним пакетом. Тогда проблема реестра решается сама собой – пакет (а если более правильно, контейнер) с открытым ключом можно будет просто посмотреть и сразу понять его принадлежность. Но эту информацию все так же надо связать с подписью, пришедшей получателю. Как это сделать? Надо соорудить еще один контейнер, на сей раз для передачи подписи, и в нем продублировать информацию о том, кто эту подпись создавал. Продолжая нашу аналогию с красивым замком, мы пишем на ключе «Этот ключ открывает замок В. Пупкина». А на замке тоже пишем «Замок В. Пупкина». Имея такую информацию, получатель нашей коробочки не будет каждый из имеющихся у него ключей вставлять наугад в наш замок, а возьмет наш ключ и сразу его откроет. Теперь, по переданной информации при проверке можно найти контейнер открытого ключа, взять оттуда ключ, расшифровать хэш и… А собственно, что «и»? Мы ведь пока так и не решили проблему, как донести до получателя информацию о том, какая хэш-функция применялась для хэша, а ведь для проверки подписи эта информация необходима! Решить ее можно достаточно просто: положить эту информацию в контейнер вместе с нашим открытым ключом. Ведь именно связка «хэширование – шифрование результата хеширования» считается процедурой создания цифровой подписи, а ее результат – подписью. А значит, достаточно логичным представляется объединение в связку алгоритма шифрования хэша и хэш-функции, с помощью которой он сформирован. И доставлять эту информацию тоже надо в связке. Теперь, ненадолго вернемся к информации о подписывающем. Какого рода эта информация должна быть? ФИО? Нет, В. Пупкиных много. ФИО + год рождения? Так и родившихся в один день В. Пупкиных тоже предостаточно! Более того, это может быть Василий, Виктор, или даже Василиса или Виктория Пупкины. Значит, информации должно быть больше. Ее должно быть столько, чтобы совпадение всех параметров, по которым мы идентифицируем человека, было максимально невероятным. Безусловно, такой пакет информации создать возможно. Вот только, работать с ним уже трудновато. Ведь надо наши контейнеры открытых ключей надо сортировать, хранить, использовать, в конце концов. А если для каждого использования придется указывать по полсотни параметров, то уже на втором контейнере станет понятно, что что-то надо менять. Решение этой проблемы, конечно же, было найдено. Чтобы понять, в чем же оно заключалось, обратимся к бумажному документу, который есть у всех нас: к паспорту. В нем можно найти и ФИО, и дату рождения, и пол, и много другой информации. Но, главное, в нем можно найти серию и номер. И именно серия и номер являются той уникальной информацией, которую удобно учитывать и сортировать. Кроме того, они существенно короче всей оставшейся информации вместе взятой, и при этом все так же позволяют опознать человека. Применяя этот же подход к контейнерам открытых ключей, мы получим, что у каждого контейнера должен быть некий номер, последовательность символов, уникальная для него. Эту последовательность символов принято называть идентификатором, а сами контейнеры – сертификатами, либо просто ключами. Вот здесь и начинаются принципиальные различия в идеологиях OpenPGP и S/MIME + X.509. Для краткого понимания их, вернемся к нашей аналогии с паспортом. Паспорт вы можете использовать при покупках билетов, при оформлении документов, для выдачи пропуска на какую-либо территорию и даже на территории других стран! То есть, вы используете его для идентификации вашей личности в самых различных, зачастую абсолютно не связанных друг с другом, местах, с самыми различными людьми. И везде ваш паспорт принимают. Гарантом того, что вы – это вы выступает третья сторона в ваших взаимоотношениях с другими: государство. Именно оно выдало вам ваш паспорт, специально оформленный, подписанный и заверенный, и именно поэтому ваш паспорт является таким универсальным документом. С другой стороны, в кругу друзей, или внутри компании вам достаточно представиться так: «В. Пупкин из твоей группы в институте» или же «В. Пупкин из отдела продаж». И людям, с которыми вы контактируете в этом кругу уже не нужна третья сторона, они и так помнят Пупкина из группы с которым проучились пять лет, или Пупкина из отдела продаж, с которым недавно ходили обедать, и предоставленной вами информации им вполне достаточно. Так же можно разделить и эти два лагеря. Сертификат X.509 – это аналог нашего паспорта. Здесь сертификаты вам выдаются суровой третьей стороной, гарантом вашей личности: Удостоверяющим Центром (УЦ). Получающий ваши подписи человек всегда может обратиться в УЦ и спросить интересующую его информацию по вот этому конкретному сертификату. PGP же (и стандарт OpenPGP, появившийся в дальнейшем) создавался на основе так называемых сетей доверия. Такая идея подразумевает, что обмениваются подписями люди, которым третья сторона для их взаимоотношений не нужна, а нужна только защита от нехороших лиц. Конечно, с течением времени такое разделение стало уже достаточно условным, так как на данный момент и в S/MIME+X.509 и в PGP можно использовать методы лагеря соперников. Но все же, стандарты достаточно продолжительное время развивались параллельно и развились до той степени, что взаимная совместимость между ними стала невозможной. Более популярным стандартном, в силу своей ориентированности на участие более компетентной третьей стороны, стал стандарт S/MIME + X.509, однако и у PGP есть некоторое количество козырей за пазухой, с помощью которых он не только не погибает, но и продолжает успешно развиваться. Более подробное рассмотрение каждого из форматов, а также рекомендации, когда, где и какой из них использовать вы сможете прочитать уже в следующих статьях. Часть 3 habr.com Как пользоваться электронной подписью с флешки Документооборот в электронном виде вводится в различные области деятельности. Ядром этой системы является ЭЦП. Она считается полной заменой собственноручной подписи, подтверждает автора документа и позволяет удостовериться, что файл после подписания не подвергался изменениям. Владельцев, которые впервые применяют данный атрибут, интересует вопрос «как пользоваться ЭЦП»? Для работоспособности ЭП необходимо на личный компьютер установить специализированное средство для защиты информации в криптографическом режиме (СКЗИ). Оно представляет собой модуль, отвечающий за безопасную зашифровку данных. Только при его наличии можно подписать любой документ, а также защитить от несанкционированного взлома посторонними лицами. Если вы желаете чтобы программное обеспечение начало работать, на него требуется приобрести лицензию, которую выдает удостоверяющий центр. При ее отсутствии можно установить любой сторонний криптовайдер, соответствующий ГОСТу. Самыми распространенными являются КриптоПро и ВипНет. Если вы боитесь, что самостоятельно не справитесь с настройкой, можно обратиться за помощью к менеджеру УЦ. Для тех, кто не знает, как пользоваться ЭЦП с флешки, и вообще, впервые столкнулся с такой подписью, важно знать, что ЭП, выданная на одном СКЗИ, не будет действовать на других. В случае, если вы планируете применять сразу несколько различных систем на одном ПК, об этом следует сказать специалисту по выдаче и установке электронной подписи. Носитель ЭЦПЧтобы подписать какой-либо документ, владельцу требуется иметь ключ ЭЦП, который известен только ему. Рекомендуется заранее ознакомиться и уточнить, как пользоваться электронным ключом и как правильно хранить его. Лучше всего записать его на специальный носитель. Если обычная флешка попадет в руки к злоумышленнику, он сможет с легкостью поставить вместо вас свою подпись на документе. Электронный ключ можно содержать:

Если вы уже знаете, как пользоваться цифровой подписью и ваша ЭЦП готова приступить к выполнению своих функциональных обязанностей, зарегистрировать ее в УЦ и привязать к своей личности специальный сертификат.

Как пользоваться ЭЦПВсе элементы, связанные с электронной подписью, включая сертификат, выдаются УЦ. Каждый хранится на специальном носителе токене, который обеспечивает их защиту. Когда производится любая криптографическая операция, криптовайдер, чтобы получить доступ к ключу ЭЦП закрытого типа, обращается к электронному носителю. На сайте удостоверяющего центра можно посмотреть интересующую информацию и подробно узнать, как воспользоваться электронной подписью. Выбрать подпись Выделяют 2 типа документов:

Электронную подпись многие используют для работы на ЭТП. Для этого следует выполнить аккредитацию, приложив ксерокопии необходимых документов, подписанных ЭП, и разобраться, как пользоваться ключом электронной подписи. При участии в торгах такого вида все действия должны подтверждаться электронной подписью, так как все сведения сохраняются на серверах ЭТП. Как проверить ЭЦПЛицо, получившее документ электронного формата, может проверить подлинность файла с ЭЦП. Сделать это можно только при наличии открытого ключа отправителя. В результате проверки специальный программный модуль позволяет установить, соответствует ли подпись документу и открытому электронному ключу. Актуальность применения такой подписи с каждым годом возрастает. Меняются лишь некоторые детали, касающиеся области ее применения, а все остальные элементы остаются прежними. Все, что вам потребуется, это изучить подробно, как пользоваться электронной цифровой подписью.

elektronnayapodpis.ru Принципы работы ЭЦП | ProKeyДля того, чтобы подписать и отправить отчет в контролирующий орган необходимо вначале удостоверить его с помощью электронной цифровой подписи (ЭЦП). Электронная цифровая подпись (ЭЦП) – вид подписи, полученной в результате криптографического преобразования набора электронных данных, который дает возможность идентифицировать подписанта. ЭЦП - это два вида ключей защиты: личный ключ и открытый ключ. В отличие от собственноручной подписи отправителя, практически одинаковой на всех документах, его электронная цифровая подпись под каждым документом уникальна и неразрывно связана с содержимым документа, что, во-первых, делает полностью невозможным механический перенос электронной ЭЦП с одного документа на другой, а во-вторых, обеспечивает защиту всего документа. Существуют два ключа электронной подписи. ]]>Личный ключ ЭЦП - параметр криптографического алгоритма формирования ЭЦП, доступный только подписанту. Если простыми словами, то личный ключ нужен для подписания документа, он генерируется владельцем и должен быть известен только ему. Открытый ключ электронной подписи – параметр криптографического алгоритма проверки ЭЦП, доступный всем желающим и служит для проверки Сертификат открытого ключа (сертификат ключа) ЭЦП – документ, выданный аккhеридитованным центром сертификации ключей (АЦСК) , который удостоверяет принадлежность открытого ключа подписанту Открытый ключ ЭЦП содержится в сертификате, который выдает АЦСК и известен и владельцу и тому органу, с которым ведется электронный документооборот, например, контролирующему органу. Открытый ключ ЭЦП позволяет стороной, принимающей документ, установить, кем вносились изменения в оригинал документа, хранящийся у обладателя электронной подписи. Открытый ключ ЭЦП содержится в сертификате, который выдает АЦСК. Копия сертификата ЭЦП хранится в центре сертификации. Действие электронной цифровой подписи в Украине регламентируется Законом Украины «Об электронной цифровой подписи» от 22.05.2003 г]]>.

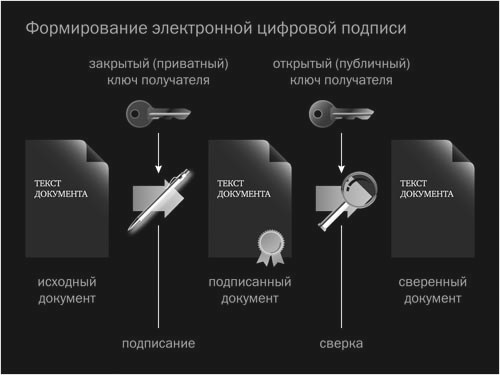

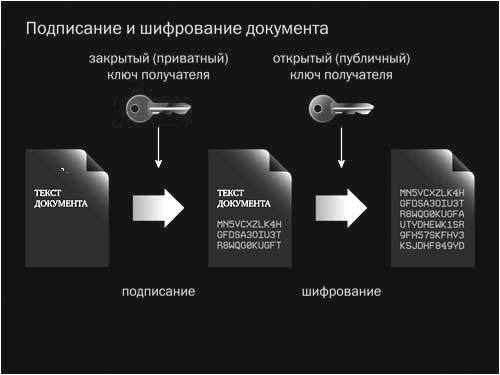

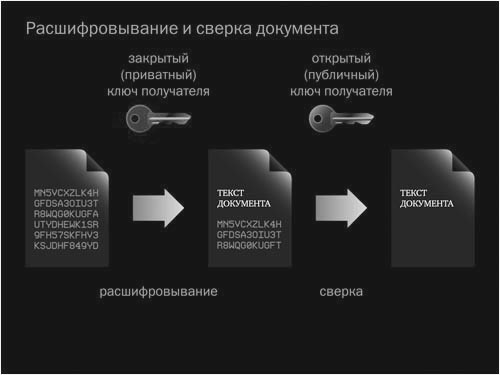

Рассмотрим работу с ЭЦП при подписании и проверке электронного документа. Подписание электронного документа ЭЦППри подписании документов ЭЦП его исходное содержание не меняется, а добавляется блок данных, который и есть электронная подпись. ЭЦП получается путем шифрования некоторого "отпечатка сообщения", который вычисляется специальной математической функцией (хеш функцией). Документ шифруется с помощью программного обеспечения и личного ключа автора. При формировании ЭЦП также фиксируется и заносится в формируемую цифровую последовательность и время подписания документа, что дает электронной подписи дополнительные преимущества по сравнению с традиционной собственноручной подписью. Итак, 1. Отправитель подписывает документ, используя свой закрытый (личный) ключ. Закрытый ключ генерируется отправителем собственноручно в офисе АЦСК либо же самостоятельно, например с помощью программы "ІІТ Користувач ЦСК-1" 2. Отправитель шифрует документ, используя имеющийся у него открытый ключ получателя. После выполнения этой операции зашифрованный документ сможет расшифровать только получатель 3. Отправитель передает подписанный и зашифрованный документ, используя при этом любые открытые каналы связи, включая Интернет.

Проверка ЭЦП полученного документаРасшифровать ЭЦП и получить исходный отпечаток, который будет соответствовать документу, можно только используя сертификат открытого ключа автора: 1. Получатель расшифровывает документ, используя свой закрытый ключ. 2. Получатель проверяет подлинность ЭЦП отправителя и аутентичность текста документа, используя имеющийся у него открытый ключ отправителя. При проверке ЭЦП сравниваются отпечатки исходного и полученного документов. Результат проверки - один из ответов: «верна»/«неверна».ЭЦП подтверждает достоверность и целостность документа. Если в него в процессе пересылки были внесены какие-либо изменения, пусть даже совсем незначительные, то подмена обнаружится. Сертификат открытого ключа содержит персональную информацию о владельце, что позволяет однозначно определить автора документа.

Если Вам необходимо получить электронную цифровую подпись, то тут находится перечень всех АЦСК, которые оказывают услугу получения электронной цифровой подписи. Также, если вы хотите подобрать программу электронной отчетности по различным критериям, сделать это можно здесь.

prokey.org.ua Принцип работы электронной подписи Электронная подпись является аналогом подписи человека, сделанной от руки. Она строится на криптографических символах, которые в готовом виде присоединяются к определённому документу или операции и идентифицируют пользователя ЭЦП. Можно сказать, цифровая криптографическая подпись становится реквизитом цифрового документа, и дает возможность установить личность подписанта. Выглядит все довольно просто. Но как работает электронная подпись на самом деле, каков детальный принцип ее действия? Основными предназначениями ЭЦП являются: электронный документооборот, заключение сделок, подтверждение криптографической подписи на важных документах в коммерческой сфере. Поэтому, как и любой другой финансовый инструмент, ЦП имеет четко выработанный алгоритм работы. Итак, как работает ЭЦП? Цифровая подпись создается при помощи набора криптографических символов и знаков в результате модификации информации через программную систему обработки информации. Для последнего действия применяется закрытый цифровой ключ электронной криптографической подписи. Этот ключ является секретным, уникальным, поэтому гарантирует его владельцу 100% безопасность и защиту от подделки, взлома, искажения подтвержденной данным ключом информации. Он выдается владельцу на специальном носителе, который ни в коем случае нельзя передавать в пользование другим лицам. Как работает электронно-цифровая подпись далее? Срок действия ЭЦППосле получения вышеуказанного ключа происходит следующее. Символы, из которых строится ЭЦП, генерируются и предстают в окончательном виде на подписываемом документе. На данном этапе происходит неизменность информации. То есть, после подписания готовой подписью документ изменить уже не получится. Если он каким-либо образом изменится, то потеряет юридическую силу. Электронная подпись также станет недействительной. Но это еще не полный ответ на вопрос «как работает цифровая подпись?». Важно добавить то, что личность пользователя в любое время может быть подтверждена с помощью открытого криптографического ключа (проверка авторства). Публичный (открытый) ключ, начинает действовать после того, как электронный документ уже подписан. Пользователь, который получает документ с помощью данного ключа, осуществляет обратное преобразование. Если ЦП верная, то все в порядке – документ подписан отправителем и не является искаженным, видоизмененным. Если разобраться, то можно сказать, что принцип электронной подписи довольно прост. Но на самом деле это - целый процесс, при котором происходит преобразование простых символов в более сложный единый механизм. Простая ЭЦПИтак, подведем итог. Как действует электронная подпись?

Выбрать подпись

Это, в свою очередь, является полной гарантией того, что сведения, отправленные с применением электронной цифровой подписи, будут на 100% достоверными, а собственник сертификата ключа полностью защищен от несанкционированного вмешательства со стороны других лиц в операции, совершаемые им с применением ЭЦП. elektronnayapodpis.ru Как работать с электронной подписью?Электронный документооборот сегодня активно внедряется в различных областях. Его ядром является электронная подпись. Остановимся на особенностях использования усиленной электронной подписи.

Все технологические вопросы, касающиеся использования ЭП, можно разделить на несколько базовых блоков:

Рассмотрим подробнее каждый блок задач. Как начать работать с электронной подписьюДля начала нужно разобраться, какие инструменты потребуются владельцу УЭП (будем рассматривать УЭП, основанную на российских криптоалгоритмах по ГОСТу, как наиболее актуальную с точки зрения массового использования). Инструмент №1 — криптопровайдерЭто специальное ПО, реализующее все криптографические алгоритмы. Оно дает инструментарий для их использования: чтобы создавать ЭП, проверять ее, зашифровывать и расшифровывать информацию. Одни из самых известных криптопровайдеров — КриптоПро CSP и ViPNet CSP. Инструмент №2 — сертификат ЭП и закрытый ключ к немуЭти элементы можно получить в удостоверяющем центре (УЦ). Они хранятся на защищенном носителе, который внешне выглядит как флеш-накопитель, но на самом деле является специализированным электронным устройством, обеспечивающим безопасное хранение закрытого ключа пользователя и сертификата ЭП. Этот носитель называется токеном. При осуществлении криптографических операций криптопровайдер обращается к защищенному носителю для получения доступа к закрытому ключу ЭП. Токены на российском рынке выпускают различные производители. Флагманами считаются Рутокен (компания «Актив»), eToken и Jakarta (компания «Аладдин Р.Д.»). Инструмент №3 — настроенное рабочее местоОсновной вопрос касается установки корневых сертификатов УЦ, выдавшего сертификат ЭП. При работе с квалифицированными сертификатами ЭП настройка корневых сертификатов часто связана с дополнительной задачей — установкой кросс-сертификатов Министерства связи и массовых коммуникаций РФ. Такие сертификаты позволяют удостовериться в том, что УЦ действительно аккредитован, так как в требованиях к квалифицированной ЭП указано, что она обязательно должна быть выдана аккредитованным УЦ. Следующий блок задач касается правильной настройки браузера. При работе с площадками и системами с веб-доступом необходимо настроить браузер таким образом, чтобы он позволял осуществлять все необходимые операции. Если мы попробуем начать работу с браузером, настроенным по умолчанию, то работа с ЭП будет недоступна из-за политик безопасности операционной системы. Также часто требуется установка дополнительных надстроек или плагинов для браузера. Обычно это делает сама информационная система, с которой работает пользователь. Наличие трех основных инструментов — криптопровайдера, закрытого ключа и сертификата ЭП и правильно настроенного рабочего места — обеспечивают корректную работу в 99% случаев. Компания «СКБ Контур» создала специальный сервис «Веб-диск» для автоматической настройки рабочего места клиента. Чтобы осуществить настройку, достаточно зайти по адресу sertum.ru, выбрать нужный тип ИС, с которой планируется работать, и дождаться окончания работы «Веб-диска». Как работать с ЭП в электронных документахПорядок подписания будет отличаться в зависимости от типа электронного документа, с которым мы работаем. В целом можно выделить два вида документов: 1. Электронные документы специализированного формата, которые позволяют встроить ЭП внутрь самого документа (документы Microsoft Word, PDF). Чтобы встроить ЭП внутрь файла, иногда нужны дополнительные настройки, но часто достаточно обычной версии программы. В случае с Microsoft Word многое зависит от версии продукта: в версии до 2007 года включительно ЭП в документе можно создавать без дополнительных надстроек, для более поздних версий понадобится специальный плагин — КриптоПро Office Signature.Руководство по настройке ЭП для Microsoft Word/Excel можно найти на сайте УЦ «СКБ Контура». Для подписания PDF-файлов можно использовать программу Adobe Acrobat. При помощи данного функционала можно встраивать ЭП внутрь документа. Проверка созданной таким образом ЭП осуществляется также при помощи программ Adobe Reader и Adobe Acrobat. 2. Неформализованные электронные документы, не обладающие дополнительным инструментарием для встраивания ЭП. Для электронного документа можно создать ЭП без встраивания в сам документ. Такая подпись будет называться отсоединенной и представлять собой отдельный электронный документ. Таким способом можно подписывать любые электронные документы, в том числе и в форматах Word и PDF. Набор инструментов для реализации таких возможностей в целом не ограничивается каким-то одним решением. Существуют отдельные программы, которые устанавливаются на рабочее место и позволяют создавать и проверять ЭП, например, КриптоАРМ. Есть веб-решения, с помощью которых можно прямо в браузере создать ЭП, загрузив документ в форму на сайте, присоединив свой токен с закрытым ключом. На выходе вы получите отсоединенную ЭП. Такие возможности предоставляет сервис Контур.Крипто. Проверка электронной подписиЧтобы проверить ЭП в документах Microsoft Word и PDF, можно воспользоваться штатной программой, открыть в ней документ и посмотреть, корректна ЭП или нет. Второй, более универсальный способ — воспользоваться отдельным инструментарием для работы с ЭП — КриптоАРМ или Контур.Крипто. Нужно загрузить в программу электронный документ с ЭП, сертификат, при помощи которого создавалась ЭП, и осуществить проверку. Данные утилиты в соответствии с алгоритмом проверки ЭП осуществят все необходимые действия. Во-первых инструментарий позволяет убедиться в том, что сертификат, при помощи которого создавалась ЭП, действующий. Во-вторых, можно убедиться в том, что сертификат выпущен УЦ, которому мы доверяем. В-третьих, получить подтверждение, что ЭП действительно соответствует тому электронному документу, который загрузили. Как работать с электронной подписью внутри различных информационных системИнформационные системы могут представлять собой веб-сервис или настольное приложение. Поскольку каждое настольное решение имеет свои особенности реализации и правила настройки для работы с ЭП, разбирать общие сценарии не имеет смысла. Остановимся на более унифицированных веб-решениях. Чтобы получить возможность работать с ЭП в некой электронной облачной системе, нужно правильно настроить браузер. В данном случае потребуется установка плагинов, дополнительных настроек, которые помогают работать с ЭП. Например, на электронной торговой площадке «Сбербанк-АСТ» используется штатный плагин от Microsoft — CAPICOM. На портале госуслуг устанавливается свой плагин, работающий во всех браузерах и осуществляющий работу с ЭП. Работа с ЭП на определенном веб-портале осуществляется при помощи интерфейса этого портала. Интерфейсы могут быть разные, но базовые сценарии сходны — это загрузка или создание документа и последующее его подписание ЭП. Веб-портал использует плагин, который совершает необходимые операции по созданию или проверке ЭП, и результат работы попадает на серверы информационной системы. Чтобы начать работать на электронной торговой площадке, пользователю необходимо пройти аккредитацию и приложить копии требуемых документов, подписанных ЭП. В дальнейшем, участвуя в электронных торгах, все действия подтверждаются при помощи ЭП, и эта информация в юридически значимом виде сохраняется на серверах электронной торговой площадки. Часто в процессе работы c веб-ориентированными информационными системами у пользователей возникают вопросы: «Почему мой сертификат не принимается системой? Как проверить подлинность сертификата?» Ответы на первый вопрос могут быть разными, но основных, как правило, три:

Почему иногда сертификат не проходит проверку подлинности на портале госуслуг?При проверке сертификата на портале госуслуг проверяется его действительность и квалифицированность. Портал госуслуг в соответствии с Федеральным законом №63- ФЗ «Об электронной подписи» и с приказом ФСБ, который определяет структуру квалифицированного сертификата, проверяет все поля сертификата, их наполнение и соответствие данным правилам. Если обнаружено какое-то нарушение, например, в сертификате нет СНИЛС, то портал госулуг укажет на то, что данный сертификат не является квалифицированным. После проверки структуры портал проверяет, выдан ли сертификат аккредитованным УЦ. Для этого используется механизм кросс-сертификатов. Каждый аккредитованный УЦ имеет свой кросс-сертификат, позволяющий доверять аккредитованному УЦ, и портал госулуг это проверяет. Также проверяется срок действия сертификата и его неотозванность. Резюмируя, можно отметить, что работа с УЭП имеет некоторый технологический порог вхождения. Для преодоления этого порога можно пользоваться готовыми программными решениями по автоматической настройке рабочего места и началу работы с УЭП, что существенно облегчает процесс. С течением времени набор инструментов для работы с УЭП становится все более широким и более простым в использовании, что ускоряет процесс внедрения электронного документооборота во всех сферах. Автор: Михаил Добровольский: эксперт в области применения сертификатов электронных подписей компании «СКБ Контур» bishelp.ru Как работает электронная цифровая подписьИрина Голова Для компаний, которые сами не вели бухгалтерию, а передавали право своим представителям, необходимость перехода на ЭЦП стала проблемой. Возникли неясности с организацией электронного документооборота. Как увести учет на «удаленку» грамотно и безопасно? Кому нужна доверенность? Работа с электронной цифровой подписью для большинства организаций до сих пор в новинку. Ведомства одно за другим публикуют ошибки бухгалтеров, которые имеются в декларациях, отправленных по телекоммуникационным каналам связи. Все силы брошены на оттачивание этой технологии, сокращения погрешностей и упрощение работы компаний. При этом мы все еще в самом начале долгого пути перехода на электронный документооборот, поэтому многие хотят для старта одолеть самые азы. В детали в данный момент мало кто вдается, хотя в налоговых инспекциях отмечают, что есть немалое количество проблем, которые необходимо решать уже сейчас, выстроить, к примеру, технологию формирования электронных доверенностей для сдачи отчетности. Сегодня они уже применяются, но мало кто представляет себе, как действительно должен выглядеть процесс их подготовки, пересылки, применения. Доверенность на пользование ЭЦП необходима в двух случаях. В первую очередь она пригодится в самой компании, на которую оформлена цифровая подпись, если ее владельцем является руководитель, а отчетность подписывает бухгалтер. В большинстве организаций специалисты учета меняются чаще директоров, поэтому ЭЦП оформляют на руководителя, чтобы не заказывать новую подпись и не платить дополнительные деньги при смене сотрудника. В случае передачи права пользования ЭЦП в рамках одной компании доверенность может быть оформлена в любой удобной для организации форме. Так как она является внутренним документом, представлять ее в налоговую, ПФР или ФСС нет необходимости. Впрочем, в случае конфликтных ситуаций с бухгалтером доверенность также может стать доказательством в суде. Кто кому должен Совсем другая доверенность оформляется в том случае, если организация не имеет собственной бухгалтерии, а учетом занимается представитель, с которым компания заключила договор. Каким образом тогда передавать право выполнять работу и отправлять документацию от лица фирмы в налоговую или другие ведомства, которые принимают файлы по телекоммуникационным каналам связи? При попытке разобраться, как выстроить этот процесс согласно существующему законодательству, возникает явный недостаток информации. Удостоверяющие центры, которые, собственно, формируют ЭЦП, утверждают, что ни о каких доверенностях они не знают и подписью может пользоваться лишь тот, на кого она оформлена. Компании, предоставляющие услуги бухгалтерского учета на аутсорсинге, тоже «путаются в показаниях». Одни говорят, что доверенность нужно оформить на саму ЭЦП, которая выписана на сотрудника организации. Другие настаивают на том, что доверенность подтверждает право на представление интересов компании в налоговой или других ведомствах, и ЭЦП в этом случае оформляется на представителя. Действительно, некоторые фирмы, предоставляющие услуги учета, пользуются в работе цифровой подписью компаний, чью бухгалтерию они ведут. В этом случае доверенность выписывается на пользование самой ЭЦП, и она передается представителю. Этот метод позволяет выстроить работу гораздо быстрее, без смены цифровой подписи и дополнительных расходов на ее формирование. Причем налоговая может даже не знать о том, что отчетность готовится сторонней организацией, так как вся пересылка ведется от лица компании. Но для заказчика услуг такой способ опасен, поскольку цифровой подписью фирмы может быть заверен любой другой документ; при этом подтвердить, что руководитель организации здесь ни при чем, будет достаточно сложно. Передайте право Безопасный и законный способ оформления документации – передача с помощью доверенности права на ведение бухгалтерии организации. В этом случае компания, которая занимается учетом, выступает уполномоченным представителем клиента и получает закрепленную документально возможность формировать отчетность и высылать ее в налоговую, ФНС или ФСС. В этом случае ключ ЭЦП изготавливается на представителя. Точнее, в уже существующую у компании подпись вписывается новый клиент. При этом все документы заверяются одним и тем же ключом. При открытии декларации инспектор видит в информации, прилагающейся к ЭЦП, сведения обо всех компаниях, представителем которых является организация. Удостоверяющий центр, в котором заказывается ключ, выбирают в зависимости от того, в какую налоговую необходимо сдавать отчетность, так как каждая инспекция принимает файлы только от тех операторов, чье программное обеспечение установлено на компьютерах сотрудников. Чаще всего на одной территории работает всего пара удостоверяющих центров, поэтому представителю не нужно делать несколько ключей для каждой инспекции в отдельности. Для того чтобы передать право вести отчетность и отправлять ее в соответствующие инстанции, доверенность должна быть создана в электронном виде. Форму для ее заполнения можно найти в Интернете, кроме того, она имеется в любой организации, которая занимается бухгалтерскими услугами. Большинство представителей говорят о том, что единой системы приема и использования электронных доверенностей ФНС еще не выработала, поэтому приходится при работе с каждой инспекцией оговаривать, как им лучше передать этот документ. В идеале в инспекцию должен отправляться «контернер» – зашифрованный подписью файл с доверенностью. После расшифровки он вводится в компьютерную программу, что позволяет зарегистрировать отчетность, которую пришлет представитель. Долгое время велись споры о том, нужно ли заверять нотариально доверенность на ЭЦП. Сегодня Минфин и налоговая сошлись в едином мнении – заверенными должны быть только доверенности зарубежных организаций. Для остальных компаний эта процедура необязательна. Раньше отчетности Самая запутанная ситуация – в самих налоговых инспекциях. Дело в том, что доверенность должна прийти в инспекцию раньше, чем отчетность. Если эти документы будут присланы не в той последовательности, то бухгалтеру придется высылать все бумаги повторно, так как их невозможно будет зарегистрировать. В программах инспекции есть специальное место для ввода доверенности; в случае ее отсутствия компьютер просто откажется принять отчетность от представителя организации. Ввести ее в более поздний срок невозможно, потому что от момента получения файла до его регистрации должно пройти не менее суток. Инспекторы говорят, что со временем процесс пересылки должен наладиться. Доверенности будут приходить в электронном виде вместе с самой отчетностью в одном зашифрованном файле. Таким образом, можно будет исключить случаи отказа в регистрации документов по причине отсутствия доверенности. Пока же организации, предоставляющие услуги учета, советуют отдавать на «удаленку» только формирование отчетности для отправки в электронном виде. Тогда отослать ее в налоговую сможет сама компания, заверив собственной ЭЦП. Список литературы Источник www.buhgalteria.ru mirznanii.com

|

После того как вы поняли, как использовать ЭЦП, следует разобраться, можно ли встроить ее во внутрь самого файла. В некоторых случаях требуются специальные настройки, но чаще всего хватает простой версии данной программы. При использовании Microsoft Word большинство факторов зависит от версии самого продукта. В программах до 2007 г. ЭЦП в документе создается без вспомогательных надстроек, а вот в версиях, созданных чуть позднее, требуется наличие специального плагина КриптоПро Office Signature. Говоря о подписании файлов в формате PDF, стоит отметить важность применения программы Adobe Acrobat. С ее помощью в документ можно встроить ЭЦП.

После того как вы поняли, как использовать ЭЦП, следует разобраться, можно ли встроить ее во внутрь самого файла. В некоторых случаях требуются специальные настройки, но чаще всего хватает простой версии данной программы. При использовании Microsoft Word большинство факторов зависит от версии самого продукта. В программах до 2007 г. ЭЦП в документе создается без вспомогательных надстроек, а вот в версиях, созданных чуть позднее, требуется наличие специального плагина КриптоПро Office Signature. Говоря о подписании файлов в формате PDF, стоит отметить важность применения программы Adobe Acrobat. С ее помощью в документ можно встроить ЭЦП.

Принцип ЭЦП позволяет его пользователю в полном объеме совершать массу значимых действий: получать различную информацию, направлять отчетности, осуществлять документооборот и др. При этом, на сегодняшний момент ЦП настолько надежна, что подделать ее совершенно невозможно.

Принцип ЭЦП позволяет его пользователю в полном объеме совершать массу значимых действий: получать различную информацию, направлять отчетности, осуществлять документооборот и др. При этом, на сегодняшний момент ЦП настолько надежна, что подделать ее совершенно невозможно. Использование усиленной электронной подписи (УЭП) сопряжено с различными технологическими нюансами. Поскольку в основе УЭП лежат криптографические механизмы, то для того, чтобы все они работали, необходимы соответствующие инструменты: ПО, правильная реализация в информационной системе и др.

Использование усиленной электронной подписи (УЭП) сопряжено с различными технологическими нюансами. Поскольку в основе УЭП лежат криптографические механизмы, то для того, чтобы все они работали, необходимы соответствующие инструменты: ПО, правильная реализация в информационной системе и др.